Uma campanha de phishing, se passando pela empresa Netflix, está sendo disseminada em vários idiomas e alerta os usuários sobre a falsa possibilidade de interrupção do serviço. Entenda em nossa análise até onde essa ameaça pode ser nociva.

Desta vez, os cibercriminosos escolheram os assinantes da Netflix como alvo. O e-mail composto pelos atacantes pede que os usuários atualizem seus dados, evitando assim um suposto cancelamento da conta.

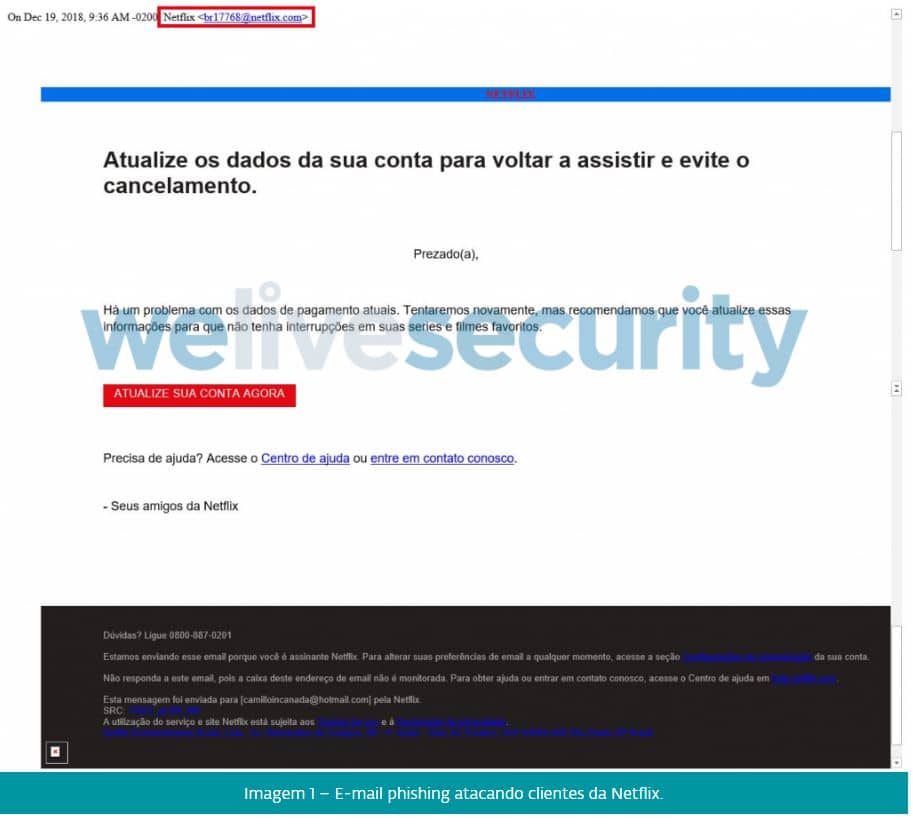

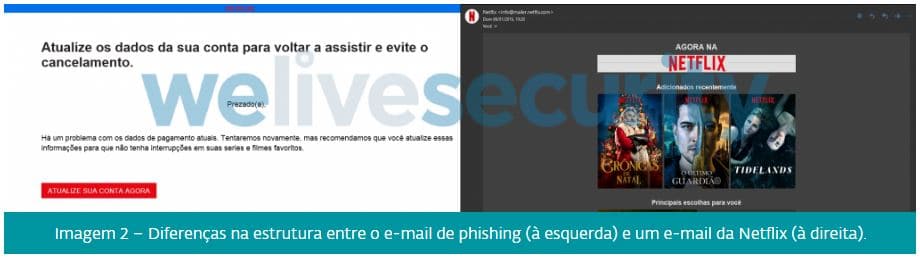

Analisado aos detalhes do e-mail é possível perceber alguns pontos que chamam a atenção, indicando que se trata de um e-mail malicioso. O primeiro e mais visível deles é o remetente da mensagem, apesar de aparentar ser da Netflix o nome da conta de e-mail se assemelha a um código, bem diferente do info@mailer.netfix.com, endereço normalmente usado pela empresa para contato com os clientes via e-mail.

Outro ponto que podemos observar é a estrutura da mensagem, apesar de não conter erros de português, o que é bem comum em casos de phishing, o e-mail possui uma estrutura muito simples, apenas com palavras e alguns pontos em destaque. Apesar desse detalhe chamar a atenção, a simplicidade do e-mail não é necessariamente um indicativo de que a mensagem seja um golpe.

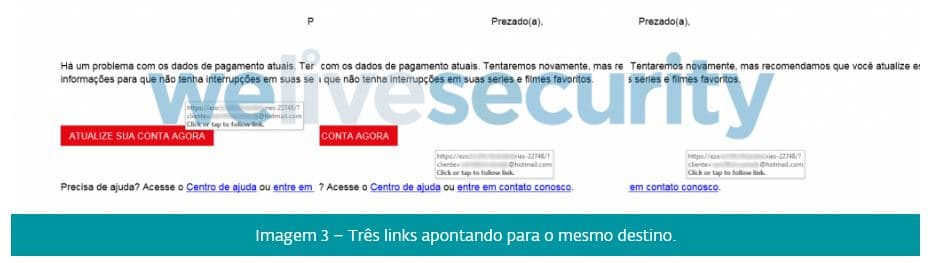

Analisando outros pontos da mensagem podemos perceber que existem dois links e um botão na estrutura principal do e-mail. Estes três itens apontam para um endereço malicioso, totalmente independente a Netflix. Os links possuem em seu final o endereço de e-mail da vítima que recebeu o phishing.

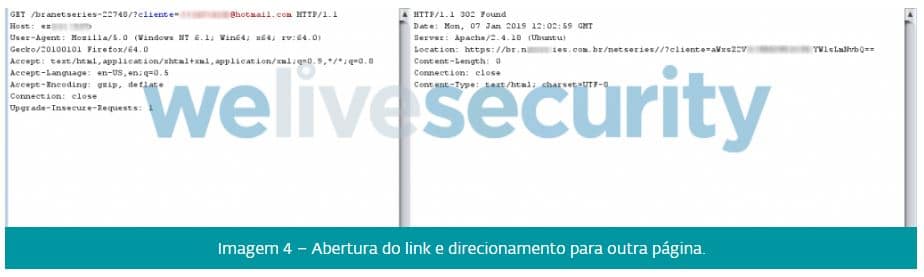

Ao acessar um dos links a vítima envia uma tentativa de download de conteúdo ao servidor malicioso principal, o servidor malicioso responde a solicitação direcionando a vítima a um outro servidor de destino, cuja página exibida está totalmente em branco, possuindo apenas um único ponto (.) na parte superior da tela. O ponto também é a única informação exibida em todo o código fonte da página, sendo assim ausente de conteúdo malicioso.

Então, qual seria o propósito dessa campanha?

Conforme exibido nas imagens acima, os links utilizados na mensagem fazem referência a seus próprios endereços de e-mail. Um atacante poderia facilmente ter projetado essa campanha de phishing para coletar endereços de e-mail válidos a fim de usá-los futuramente em outras campanhas maliciosas e mais bem elaboradas, visto que apenas tentariam acesso aos links usuários de e-mails que ainda fossem válidos e estivessem ativos. Além disso, o atacante teria fortes indicativos que todas as pessoas que clicaram no link são clientes da Netflix.

Caso tenha sido vítima deste phishing, redobre a atenção em todos os e-mails recebidos posteriores a essa mensagem. A Netflix disponibiliza dicas para manter seus dados seguros e denunciar o caso.

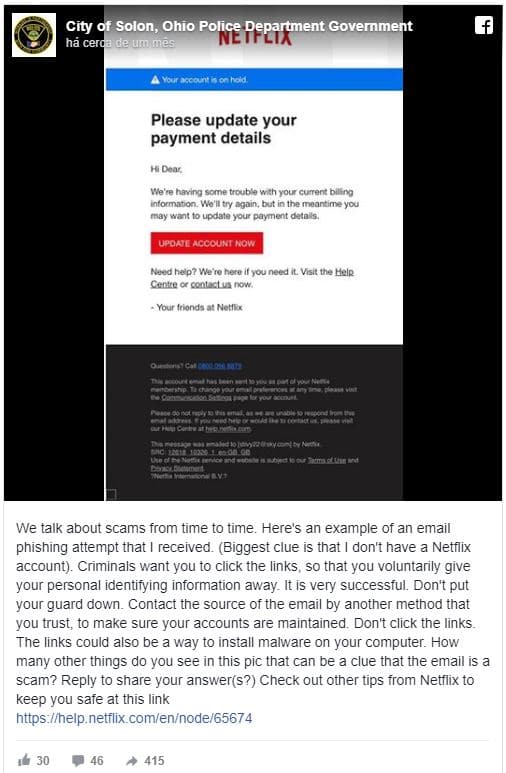

O Departamento de Polícia de Ohio, na cidade de Solon (EUA), emitiu um comunicado de alerta sobre a mensagem falsa (em inglês):

Cliquei em um e-mail malicioso e a página estava fora do ar/em branco, estou seguro?

Muito provavelmente, não! No entanto, clicar em um e-mail de phishing e ser direcionado para uma página que está fora do ar pode ser melhor do que se deparar com uma página que não exibe conteúdo.

Em geral, quando phishings são descobertos e reportados adequadamente, os provedores responsáveis por manter as páginas no ar as removem, e isso em boa parte das vezes é o suficiente para que a ameaça seja interrompida.

Diferente da página citada neste exemplo, que realmente não possui nada em seu código fonte final, uma série de códigos maliciosos podem estar ocultos na página mesmo que nada seja exibido. Podem haver também códigos maliciosos ocultos nas páginas em que a vítima é direcionada antes de chegar a página de destino.

Como reconhecer e-mails falsos e estar protegido

Esse tipo de campanha não deixa claro para as vítimas a existência de uma ameaça extremamente nociva, mas a estrutura da mensagem se assemelha a outros tipos de phishings:

- O e-mail remetente não pertence a empresa que os atacantes estão tentando simular.

- Usam informações alarmantes para convencer a seguir suas instruções. Por exemplo, dívidas, prêmios, problemas cadastrais, multas, etc.

- Possui links ou arquivos em anexo que devem ser vistos com urgência.

É sempre importante manter-se atento a estes pontos para evitar que ameaças deste tipo tenham êxito. Confira algumas dicas para estar protegido:

- Mantenha um software de antivírus e anti-malware sempre ativo e atualizado.

- Utilize um antispam confiável.

- Tenha sempre o navegador atualizado.

- Procure não acessar links desconhecidos.