Responsáveis por gerar muitas manchetes nos últimos anos, os ataques de sequestro digital (ransomware) atraem a atenção de criminosos por sua alta rentabilidade — em alguns casos, os resgates pagos chegam na casa dos milhões. Isso não somente tem estimulado o surgimento de novos métodos de ação, mas também atraído a atenção de pessoas que, mesmo sem muito conhecimento técnico, também querer uma fatia desse mercado ilegal.

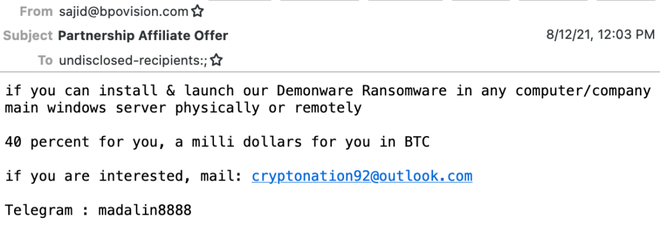

Pesquisadores da empresa de segurança Abnormal Security publicaram nesta quinta-feira (19) um relato de como uma gangue está usando e-mails e mensagens de texto do LinkedIn para convencer funcionários a participar de suas ações. Em troca de uma participação nos lucros, caberia à pessoa com acesso interno executar o ransomware DemonWare, bloqueando arquivos e permitindo que um resgate seja cobrado.

Em uma das mensagens obtidas pelas empresas, os cibercriminosos prometem pagar US$ 1 milhão (R$ 5,4 milhões) em Bitcoins — ou 40% do resgate cobrado — para o funcionário que contribuísse com o crime. Caso a pessoa estivesse interessada, ela podia entrar em contato com um e-mail do Outlook ou com um usuário do Telegram para negociar a ação.

Imagem: Divulgação/Abnormal Security

“Historicamente, ransomware é entregue através de anexos de e-mail ou, mais recentemente, usando o acesso direto às redes através de contas de VPN inseguras ou vulnerabilidades de software. Ver um ator tentar usar técnicas de engenharia básicas para convencer um alvo interno a ser cúmplice de um ataque contra seu empregador é notável”, explica a Abnormal Security.

Os alvos das mensagens são escolhidos através de perfis em redes sociais dedicadas ao mundo profissional, como o LinkedIn. Também contando com a ajuda de serviços comerciais que vendem dados profissionais, os criminosos fazem uma análise de quem teria acesso aos servidores de uma companhia e poderia estar disposto a colaborar.

Ataque pouco sofisticado

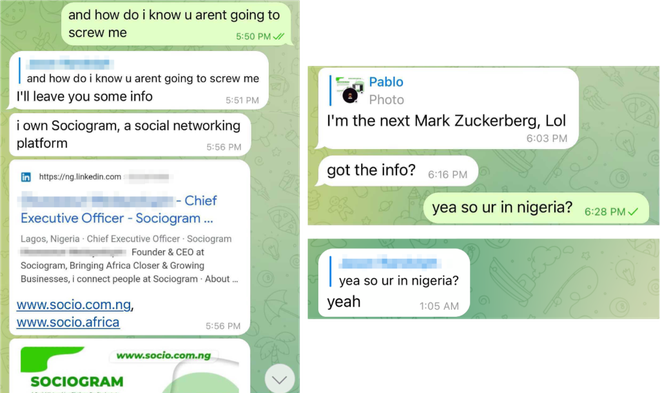

Ao entrar em contato com os criminosos, a empresa de segurança descobriu que eles não operavam de maneira muito profissional. Se, no momento da abordagem, eles prometiam ganhos milionários, em poucas mensagens o preço do resgate foi consideravelmente baixado, assim como a fatia que seria dado ao facilitador — US$ 120 mil, ou R$ 648 mil.

Para a Abnormal Security, fica claro que a gangue responsável só quer lucrar, não importa o quanto — US$ 100 mil ou US$ 1 milhão seria um valor capaz de mudar a vida da pessoa que recebesse o valor. Durante as negociações, os criminosos também prometem que o funcionário que acionar o ransomware não deixará rastros, o que indica pouca familiaridade com técnicas de investigação forense digital.

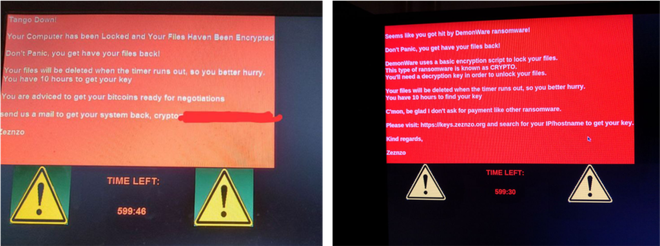

Imagem: Divulgação/Abnormal Security

Imagem: Divulgação/Abnormal Security

Testes conduzidos pela empresa mostram que os arquivos enviados pelos criminosos realmente se tratam de uma versão funcional do DemonWare, algo que também pode ser obtido gratuitamente através do GitHub. No entanto, a gangue afirma ter codificado o malware por conta própria, assim como já ter realizado uma série de ataques bem sucedidos — no entanto, evidências que provam isso não são fornecidas.

Conversando com a gangue, a Abnormal Security confirmou que ela opera na Nigéria, o que pode explicar o grau de amadorismo e o uso de técnicas de engenharia social. “Durante anos, cibercriminosos na Nigéria usaram técnicas básicas de engenharia social para cometer uma série de golpes, então faz sentido que esse ator esteja tentando usar as mesmas técnicas para aplicar ransomware”, explica a empresa.

Imagem: Divulgação/Abnormal Security

Embora esse golpe seja fácil de identificar e evitar, grupos mais sofisticados também recorrem à compra de informações e acessos internos para realizar suas ações. Um exemplo disso é o BitLocker, que remodelou recentemente suas ferramentas e conta com uma vasta rede de contatos e parceiros para realizar sequestros digitais — entre seus alvos recentes estão nomes como a Accenture, que teve 6 Tb em dados sensíveis vazados e um pedido de resgate de US$ 50 milhões (R$ 258 milhões).

Fonte: ZDNet, Abnormal Security